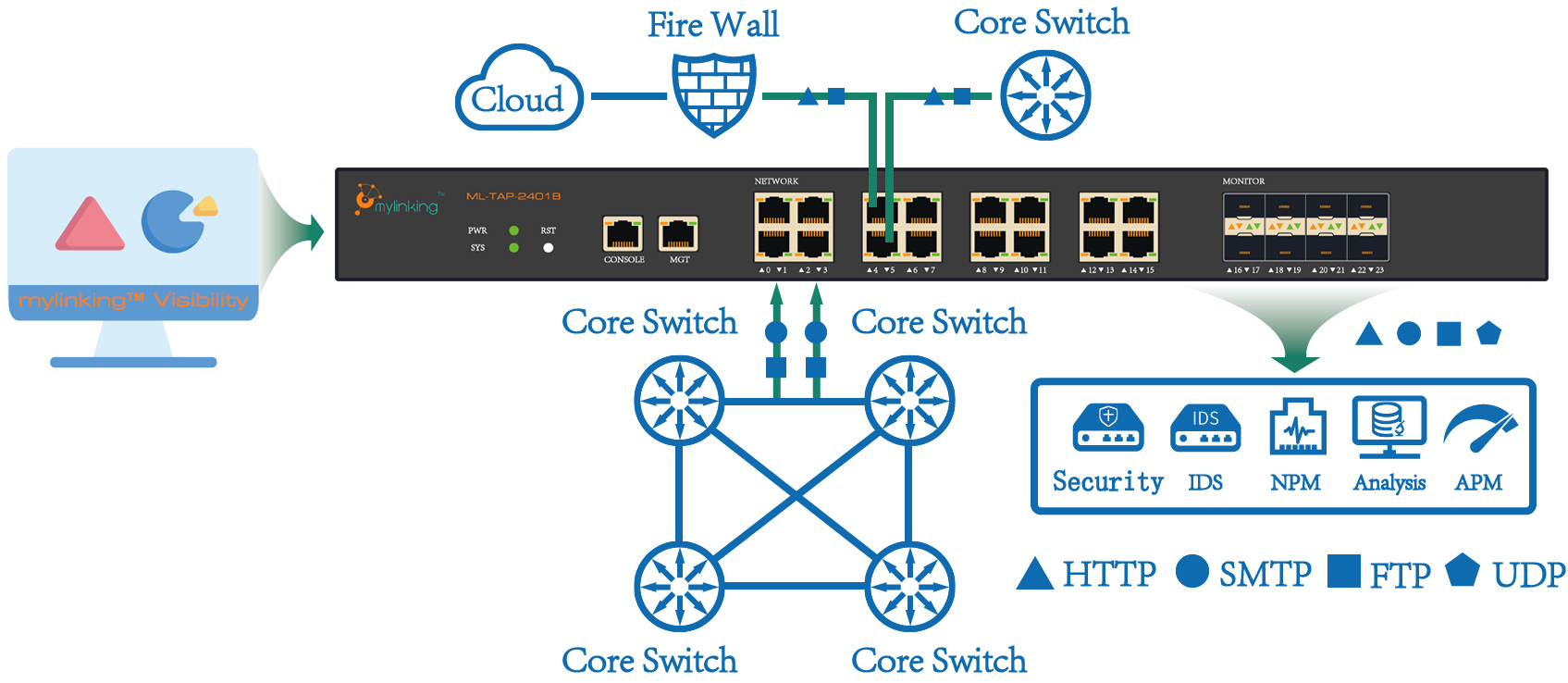

OAğ Paket Aracısı(NPB), yaygın olarak kullanılan 1G NPB, 10G NPB, 25G NPB, 40G NPB, 100G NPB, 400G NPB ve diğerlerini içerir.Ağ Test Erişim Portu (TAP)Ağ kablosuna doğrudan takılan ve ağ iletişiminin bir parçasını diğer cihazlara gönderen bir donanım aygıtıdır.

Ağ Paket Aracıları (NPB'ler) genellikle ağ saldırı tespit sistemlerinde (IDS), ağ dedektörlerinde ve profil oluşturma cihazlarında kullanılır. Port yansıtma oturumu. Şöntleme modunda, izlenen UTP bağlantısı (maskelenmemiş bağlantı) bir TAP şöntleme cihazı tarafından iki parçaya bölünür. Şöntlenen veriler, internet bilgi güvenliği izleme sistemi için veri toplamak üzere toplama arayüzüne bağlanır.

Ağ Paket Aracısı (NPB) sizin için ne yapar?

Başlıca Özellikler:

1. Bağımsız

Bağımsız bir donanım parçasıdır ve mevcut ağ aygıtlarının yükünü etkilemez; bu da port yansıtma yöntemine göre büyük avantajlar sağlar.

Bu, hat içi bir cihazdır; yani basitçe bir ağa kabloyla bağlanması gerekir. Ancak bu durum, bir arıza noktası oluşturma dezavantajını da beraberinde getirir ve çevrimiçi bir cihaz olduğu için, konuşlandırıldığı yere bağlı olarak, mevcut ağın devreye alınma sırasında kesintiye uğratılması gerekir.

2. Şeffaf

Şeffaf, mevcut ağa işaret eden bir gösterici anlamına gelir. Ağ şöntüne erişildikten sonra, mevcut ağdaki tüm cihazlar üzerinde hiçbir etkisi olmaz ve onlar için tamamen şeffaftır. Elbette, bu, ağ şöntü tarafından izleme cihazına gönderilen ve ağ için de şeffaf olan trafiği de içerir.

Çalışma prensibi:

Giriş verilerine dayalı trafik yönlendirme (dağıtım), çoğaltma, toplama, filtreleme, 10G POS verilerinin protokol dönüşümü yoluyla onlarca megabaytlık LAN verilerine dönüştürülmesi, yük dengeleme için belirli bir algoritmaya göre çıktı verilmesi ve aynı anda tüm paketlerin aynı oturuma ait veya aynı IP adresine sahip tüm paketlerin aynı kullanıcı arayüzünden çıktı vermesinin sağlanması.

İşlevsel Özellikler:

1. Protokol dönüştürme

İnternet servis sağlayıcıları (ISP'ler) tarafından kullanılan ana akım internet veri iletişim arayüzleri arasında 40G POS, 10G POS/WAN/LAN, 2.5G POS ve GE yer alırken, uygulama sunucuları tarafından kullanılan veri alma arayüzleri GE ve 10GE LAN arayüzleridir. Bu nedenle, internet iletişim arayüzlerinde genellikle bahsedilen protokol dönüşümü, esas olarak 40G POS, 10G POS ve 2.5G POS'tan 10GE LAN veya GE'ye dönüşümü ve 10GE WAN ile 10GE LAN ve GE arasında çift yönlü eş zamanlı aktarımı ifade eder.

2. Veri toplama ve dağıtımı.

Çoğu veri toplama uygulaması temelde ilgilendikleri trafiği ayıklayıp ilgilenmedikleri trafiği atar. Belirli bir IP adresi, protokol ve portun veri trafiği, beşli (kaynak IP adresi, hedef IP adresi, kaynak portu, hedef portu ve protokol) birleşimiyle ayıklanır. Çıktı alınırken, belirli bir HASH algoritmasına göre aynı kaynak, aynı konum ve yük dengelemesi sağlanır.

3. Özellik kodu filtreleme

P2P trafik toplama işlemi için, uygulama sistemi yalnızca belirli trafiğe odaklanabilir; örneğin, akışlı medya PPStream, BT, Thunderbolt ve HTTP'deki GET ve POST gibi yaygın anahtar kelimeler. Çıkarma ve birleştirme için özellik kodu eşleştirme yöntemi kullanılabilir. Yönlendirici, sabit konumlu özellik kodu filtreleme ve kayan özellik kodu filtrelemeyi destekler. Kayan özellik kodu, sabit konumlu bir özellik koduna göre belirtilen bir ofsettir. Filtrelenecek özellik kodunu belirten ancak özellik kodunun belirli konumunu belirtmeyen uygulamalar için uygundur.

4. Oturum yönetimi

Oturum trafiğini tanımlar ve oturum yönlendirme N değerini (N=1 ila 1024) esnek bir şekilde yapılandırır. Yani, her oturumun ilk N paketi ayıklanır ve arka uç uygulama analiz sistemine iletilir, N'den sonraki paketler ise atılır; bu da alt uygulama analiz platformu için kaynak yükünü azaltır. Genel olarak, IDS kullanarak olayları izlerken, tüm oturumun tüm paketlerini işlemenize gerek yoktur; bunun yerine, olay analizini ve izlemeyi tamamlamak için her oturumun ilk N paketini ayıklamanız yeterlidir.

5. Veri yansıtma ve çoğaltma

Veri ayırıcı, çıkış arayüzünde verilerin aynalanmasını ve çoğaltılmasını sağlayarak, birden fazla uygulama sisteminin verilere erişimini güvence altına alır.

6. 3G ağ veri toplama ve iletme

3G ağlarındaki veri toplama ve dağıtımı, geleneksel ağ analiz yöntemlerinden farklıdır. 3G ağlarındaki paketler, omurga bağlantıları üzerinden çok katmanlı kapsülleme yoluyla iletilir. Paket uzunluğu ve kapsülleme formatı, yaygın ağlardaki paketlerden farklıdır. Ayırıcı, GTP ve GRE paketleri, çok katmanlı MPLS paketleri ve VLAN paketleri gibi tünel protokollerini doğru bir şekilde tanımlayabilir ve işleyebilir. Paket özelliklerine göre IUPS sinyal paketlerini, GTP sinyal paketlerini ve Radius paketlerini belirtilen portlara çıkarabilir. Ayrıca, paketleri iç IP adresine göre bölebilir. Büyük boyutlu paketlerin (MTU > 1522 Bayt) işlenmesini destekleyerek, 3G ağ veri toplama ve yönlendirme uygulamasını mükemmel bir şekilde gerçekleştirebilir.

Özellik Gereksinimleri:

- L2-L7 uygulama protokolü ile trafik dağıtımını destekler.

- Kaynak IP adresi, hedef IP adresi, kaynak port, hedef port ve protokol ile birlikte maske kullanarak 5'li filtrelemeyi destekler.

- Çıkış yükü dengelemesini, çıkış homolojisini ve homolojiyi destekler.

- Karakter dizilerine göre filtreleme ve iletmeyi destekler.

- Oturum yönetimini destekler. Her oturumun ilk N paketini iletir. N değeri belirtilebilir.

- Çoklu kullanıcı desteği. Aynı kurala uyan veri paketleri aynı anda üçüncü bir tarafa sağlanabilir veya çıkış arayüzündeki veriler kopyalanıp çoğaltılarak birden fazla uygulama sisteminin veri erişimi sağlanabilir.

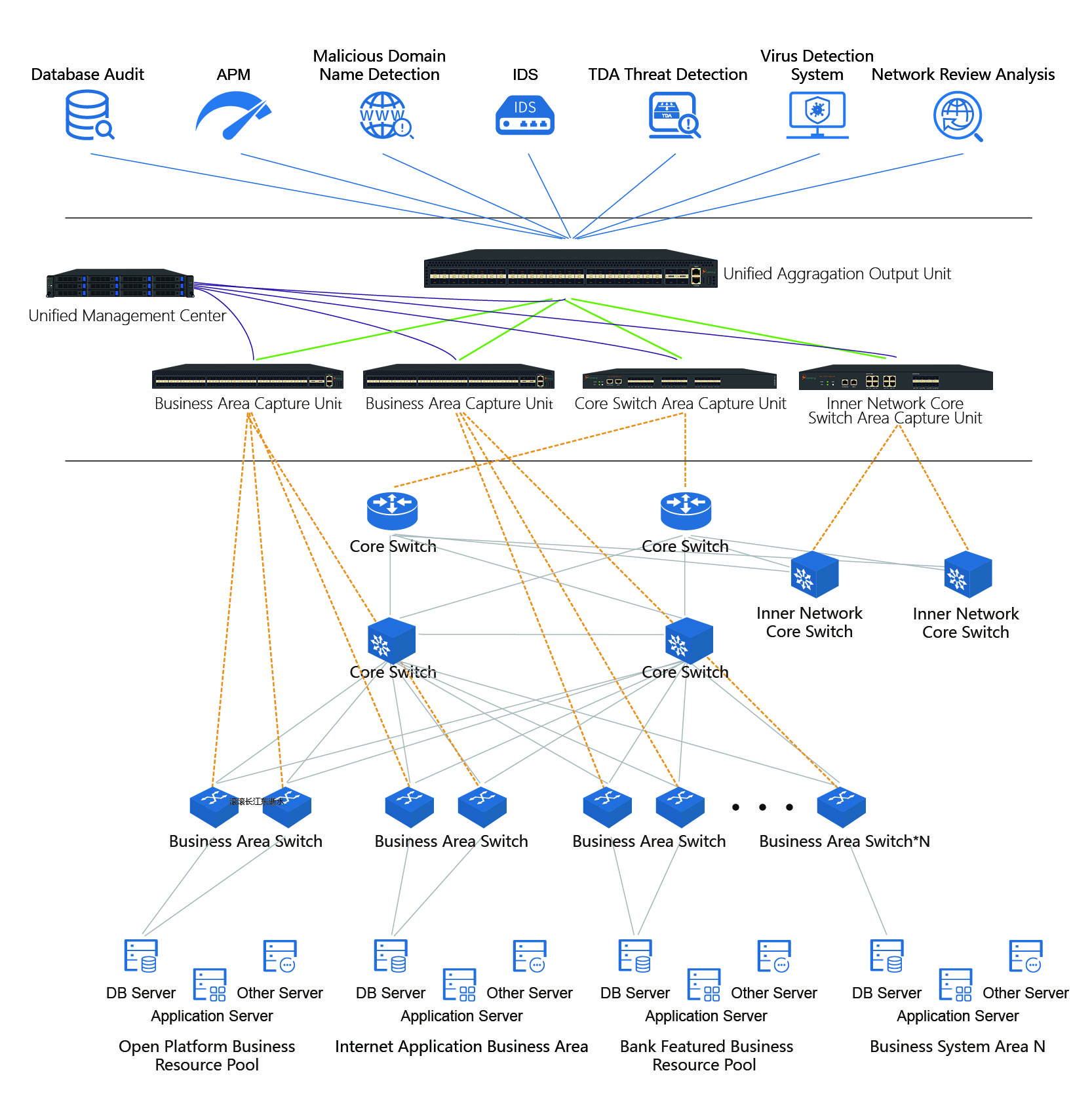

Finans Sektörü Çözümü Çözüm Avantajı Çözümü

Küresel bilgi teknolojisinin hızlı gelişimi ve bilgi işlemleşmenin derinleşmesiyle birlikte, işletme ağlarının ölçeği giderek genişlemiş ve çeşitli sektörlerin bilgi sistemlerine bağımlılığı giderek artmıştır. Aynı zamanda, işletme ağlarına yönelik iç ve dış saldırılar, düzensizlikler ve bilgi güvenliği tehditleri de artmaktadır. Çok sayıda ağ koruma, uygulama tabanlı iş izleme sistemi ve her türlü iş izleme ve güvenlik koruma ekipmanının ağ genelinde konuşlandırılmasıyla birlikte, bilgi kaynaklarının israfı, izleme kör noktaları, tekrarlanan izleme, ağ topolojisi ve düzensizlik gibi sorunlar ortaya çıkmakta, bu da hedef verilere etkin bir şekilde ulaşılamamasına, izleme ekipmanlarının düşük çalışma verimliliğine, yüksek yatırım maliyetine, düşük gelire, geç bakım ve yönetim zorluklarına ve veri kaynaklarının kontrolünün zorlaşmasına yol açmaktadır.

Yayın tarihi: 08 Eylül 2022